Bonjour ️️☺️,

Je vous retrouve pour l'édition d'avril du Récap'IT.

Avril a été dense côté sphère publique, et les enseignements dépassent largement le périmètre des DSI du secteur public.

Feuille de route interministérielle 2026-2027 sur l'IAM et le post-quantique, piratages de l'ANTS et d'EduConnect par des failles basiques, Forum InCyber et baromètre 2026 sur les fuites notifiées à la CNIL, audition Strubel à l'Assemblée nationale sur la dette de cartographie. Côté Microsoft, les passkeys Entra arrivent sur Windows. Et dans le Zoom Youzer, retour d'expérience de Proxiserve.

Bonne lecture !

🗓️ Au programme aujourd’hui :

Cybersécurité : feuille de route du gouvernement

👉Go !!

Avant de commencer, je vous invite à nous suivre ️

Le gouvernement le dit noir sur blanc : la feuille de route précédente a été "freinée par des contraintes budgétaires". 2025 a enchaîné intrusions, fuites et vulnérabilités non traitées dans les ministères. La nouvelle feuille de route 2026-2027 publiée par le Premier ministre repart sur les mêmes chantiers, mais avec des dates précises et des inspections pour vérifier que ça avance.

Le morceau le plus structurant pour un DSI, c'est l'IAM. L'identité est posée comme chantier prioritaire, avec Zero Trust en horizon pour les plus matures.

Les échéances :

Côté admin, MFA obligatoire pour tous les administrateurs et postes dédiés pour les SI à enjeux fin 2026. Les sessions d'admin depuis un poste bureautique ne sont plus tolérées. Sur le cloud, toute migration devient un nouveau SI à homologuer, et les clauses cyber deviennent obligatoires dans les marchés numériques fin 2026, fin 2027 pour ceux qui touchent à de l'information sensible.

La vraie nouveauté, c'est l'arrivée du post-quantique dans le calendrier : inventaire des données durablement sensibles fin 2026, déploiement sur les SI en diffusion restreinte avant fin 2030, et à partir de cette date plus aucun produit de chiffrement sans algorithme post-quantique. Le "harvest now, decrypt later" est pris au sérieux.

Pour les DSI du public et des prestataires de l'État, la lecture est directe : les trimestres qui viennent se calibrent sur ces dates, pas sur vos propres cycles. Reste une question que le document n'adresse pas : sur les moyens alloués pour tenir ce calendrier, aucun chiffre. La précédente feuille de route avait échoué faute de budget. Celle-ci n'en mentionne aucun.

Source : ANSSI

Recevez le meilleur des actus IT du mois.

Évolution du marché, tendances IT, les cyberattaques en France ... un condensé de l'actualité

Un adolescent de 15 ans, pseudo "breach3d", interpellé en Corse fin avril. À son tableau de chasse, l'ANTS et 12 millions de lignes de données personnelles mises en vente sur des forums cybercriminels. La porte d'entrée : une faille IDOR, vulnérabilité documentée depuis des décennies, qui figure parmi les défauts applicatifs les plus connus du secteur. Pas un zero-day. Pas un APT. Un défaut de contrôle d'autorisation côté serveur, exactement le genre de chose qu'un audit basique détecte.

EduConnect, même registre. L'usurpation d'un compte de personnel habilité fin 2025 a permis aux attaquants de télécharger des données sur plusieurs millions d'élèves pendant deux jours en décembre, via une faille identifiée le mois même mais exploitée avant correction. Le ministère a depuis "renforcé" l'accès avec une double authentification, ce qui revient à reconnaître qu'elle n'existait pas sur un compte donnant la main sur les identifiants élèves. Ajoutons le piratage du logiciel RH Compas fin mars, et la séquence devient une démonstration.

Sébastien Lecornu a annoncé 200 millions d'euros débloqués en urgence après l'ANTS. Réflexe classique : on ne paie pas le patch avant l'incident, on paie la rustine après. Le timing est savoureux, la feuille de route interministérielle 2026-2027 publiée quelques semaines plus tôt restait muette sur les moyens, tout en exigeant la suppression des comptes génériques au 30 juin 2026 et le MFA pour les administrateurs fin 2026.

Pour un DSI, la lecture est nette : quand un ado avec un script tombe sur une vulnérabilité applicative classique et compromet 12 millions d'enregistrements, ce n'est pas la sophistication de l'attaquant qu'il faut interroger. C'est l'absence de revues de code, d'audits applicatifs et de gouvernance des accès privilégiés. Les 200 millions arrivent. Les compétences pour les actionner, le calendrier pour les intégrer, et la dette technique accumulée sur des SI vieillissants, eux, ne se débloquent pas en conseil des ministres.

Source : Numérama, education.gouv, Le Point

8 613 violations de données personnelles notifiées à la CNIL entre septembre 2024 et septembre 2025, contre 5 919 un an plus tôt. Soit 24 fuites par jour, presque une toutes les heures. Le Baromètre InCyber 2026, réalisé avec la CNIL et Hexatrust, ouvre l'édition lilloise du salon avec un constat brut : le nombre de victimes a bondi de 53 % en un an, à 12,2 millions de personnes touchées. Chaque compromission mord plus large.

La carte des incidents 2025 ne raconte pas une cybercriminalité futuriste. Elle documente la répétition de mécanismes connus. Prestataires compromis, comptes légitimes détournés, MFA absente ou contournée, environnements cloud mal gouvernés. Conforama, Bouygues Telecom, France Travail, la CAF, le ministère de l'Intérieur, des hôpitaux des Hauts-de-France : la liste 2025 couvre tous les secteurs. Les attaquants ont délaissé les cibles opportunistes pour les hubs, ces plateformes ultra-centralisées où une seule faille ouvre la porte à des millions de profils.

Vincent Strubel, directeur général de l'ANSSI, a tapé fort dans son discours d'ouverture. Le décalage entre un monde géopolitique qui se durcit et un numérique qui n'est pas à la hauteur, "des défauts de sécurité à tous les niveaux". L'IA n'est pas la solution magique, "tout miser sur ce type d'outils serait une erreur". Le cloud est tacle au passage, qui rappelle qu'on a "coupé dans les virages" en déléguant la sécurité. NIS2, dont la transposition française est en retard, doit passer en deuxième lecture en juillet. L'ANSSI exhorte à ne plus attendre.

Pour un DSI, le baromètre dit ce que les rapports répètent depuis trois ans : la sophistication des attaques progresse moins vite que la répétition des mêmes failles organisationnelles. Accès tiers mal maîtrisés, détection passive, gouvernance des comptes privilégiés défaillante : ce sont des choix, pas des fatalités. Et si la session d'ouverture du Forum sur la dépendance numérique européenne était sponsorisée par l'américain SentinelOne, c'est aussi une donnée du débat.

Source : LeMondeInformatique, ITPro, JDN, ITSocial

Auditionné le 30 avril par la commission d'enquête parlementaire sur les vulnérabilités du numérique français, Vincent Strubel, directeur général de l'ANSSI, a posé un diagnostic qui dépasse le seul périmètre logiciel. "Personne aujourd'hui n'a la cartographie de son environnement logiciel, pas plus l'État que les entreprises." Et la formule qui suit fait mal : "généralement, le cyberattaquant connaît mieux le système d'information de sa victime que sa victime elle-même."

Le constat porte sur les composants tiers, les dépendances logicielles, l'open source embarqué dans les produits commerciaux. Strubel cite le Cyber Resilience Act européen comme première tentative de traçabilité, en glissant au passage que "nous avons aujourd'hui beaucoup plus d'informations fiables quand nous achetons une saucisse que quand nous achetons une solution numérique". La métaphore est moqueuse, le diagnostic ne l'est pas.

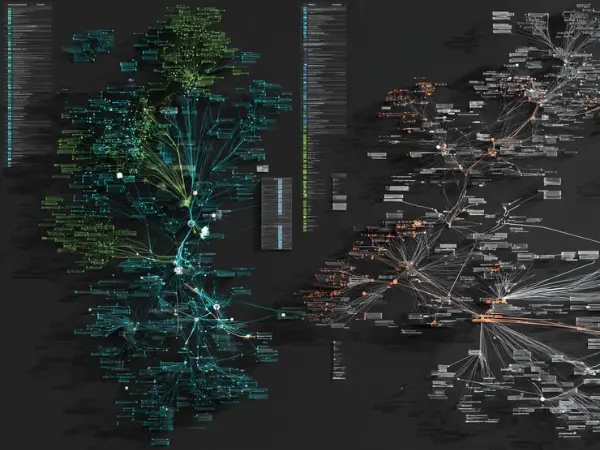

Mais le mécanisme décrit dépasse largement la chaîne d'approvisionnement logicielle. Côté identités, c'est le même angle mort. Combien d'organisations savent précisément combien de comptes existent dans leur SI, à qui ils appartiennent, quels droits ils portent, quelles identités machines tournent en arrière-plan sans propriétaire identifié ? La feuille de route interministérielle 2026-2027 exige la suppression des comptes génériques au 30 juin 2026 et une revue annuelle des droits d'admin. Sans inventaire préalable, ces obligations sont inapplicables.

Pour un DSI ou un responsable IAM, l'audition Strubel reformule une vérité opérationnelle : la dette de cartographie est la mère de toutes les autres dettes cyber. Un attaquant qui parcourt méthodiquement un SI mal documenté avance plus vite que des équipes qui découvrent leurs propres comptes orphelins en plein incident. La question à se poser n'est pas "sommes-nous protégés", c'est "savons-nous ce qu'il y a à protéger".

Source : LCP

Vous souhaitez recevoir notre livre blanc sur la gestion des identités et des accès ?

L'ANSSI et le Cigref publient au Forum InCyber un rapport conjoint sur la gouvernance de la sécurité numérique, et tranchent dès la première phrase : "il n'existe pas un seul modèle valable universellement". Pas de référentiel descendant, pas de cadre prêt-à-porter. Quatre archétypes, à charge pour chaque organisation de se situer.

Le premier, "expert et partenaire", place la sécurité au plus près des métiers, en amont des projets, dans un rôle de facilitateur qui arbitre sans freiner. Le deuxième, "conformité et affaires publiques", structure la fonction autour de la norme, du risque réglementaire et des relations avec les autorités. Le troisième, "plateformisation et gouvernance", la pose en fonction transverse qui mutualise les capacités et clarifie la répartition des responsabilités. Le quatrième, "sécurité intégrée", l'embarque directement dans les opérations métier et couvre le continuum prévention, détection, gestion de crise.

Le rapport descend ensuite d'un cran sur les mécanismes : qui décide, qui arbitre, qui rend des comptes. C'est là que la valeur opérationnelle se joue.

Pour un DSI ou un RSSI, l'exercice utile, c'est de se situer franchement dans l'un de ces quatre modèles. Beaucoup d'organisations naviguent entre deux postures, avec une fonction sécurité qui fait à la fois du conseil aux métiers et de la conformité réglementaire, sans que personne n'ait tranché qui pilote quoi. Ce flou dilue les responsabilités et freine les arbitrages au moment où ils comptent. Le rapport ne dit pas quel modèle choisir. Il dit qu'il faut en choisir un.

Source : Solutions Numériques

Microsoft active en disponibilité générale la prise en charge des passkeys Microsoft Entra sur Windows. Le déploiement débute fin avril 2026 et sera finalisé mi-juin auprès de tous les environnements, sur les appareils gérés en entreprise comme sur les appareils personnels ou partagés, y compris non joints à Entra.

La méthode s'appuie sur la norme FIDO2. Les passkeys sont liées à l'appareil, stockées dans le conteneur Windows Hello local, et l'authentification s'effectue via visage, empreinte ou code PIN. Résistante au phishing par construction cryptographique, contrairement aux mots de passe traditionnels. Les organisations concernées sont celles qui utilisent Microsoft Entra ID avec les passkeys activées dans la stratégie "Méthodes d'authentification", avec un contrôle complémentaire possible via les stratégies d'accès conditionnel.

Bon à savoir : les passkeys Microsoft Entra sur Windows ne nécessitent plus d'autorisation explicite via l'ajout des AAGUID Windows Hello à la liste blanche d'un profil de clé d'accès FIDO2, comportement qui était imposé en préversion publique.

Source : IT Connect

Proxiserve, groupe de services à l'énergie de 4 300 collaborateurs, a déployé Youzer pour automatiser la gestion des identités sur l'ensemble de son socle applicatif. Le déclencheur : trois ans de migration progressive vers le SaaS qui ont rendu visible un point de friction structurel, la gestion manuelle des entrées, mobilités et sorties dans un contexte de turnover élevé.

La plateforme est aujourd'hui connectée à 4 annuaires d'entreprise, 3 messageries, 4 SIRH, Salesforce et plusieurs applications métiers, soit 44 connecteurs actifs sur le périmètre. Les workflows couvrent le cycle de vie complet : affectation automatique des profils à l'arrivée selon le poste et le périmètre fonctionnel, notification des managers concernés, désactivation systématique des accès au départ sans dépendre d'un ticket IT ou d'une sollicitation RH.

Résultat opérationnel : 200 mouvements traités chaque mois sans intervention manuelle. Côté gouvernance, les droits attribués correspondent aux fonctions réelles, la révocation est automatique à la sortie, la traçabilité des habilitations est complète. Le projet continue de s'étendre aux filiales du groupe.

Sylvain Bourdette, DSI de Proxiserve : "Industrialiser et automatiser les processus d'entrée et sortie se positionnait comme une priorité dans notre plan de transformation."

Source : IT Social

Merci de m'avoir lu jusqu'ici !

Un retour, envie de discuter d'un projet ?

Je suis là pour ça 👋.

👉Répondez à cette newsletter

On vous a transféré la newsletter et vous la trouvez top ?? Inscrivez-vous ici 👇

Partagez cette newsletter, c'est ce qui la fait vivre !

Tous les mois je vous envoie mes découvertes, mes analyses sur l'actu IT.

Je fais beaucoup de veille et je partage tout ça !

Je suis Mélanie et je suis responsable marketing de Youzer.

À propos de moi ? J'ai une soif d'apprendre inétanchable ! Je préfère 100 fois lire un livre que voir un film. Je suis une fan d'HP 🧙🏼.

Je fais du running et du roller sport collectif (cherchez pas, c'est dangereux).