Bonjour ️🌼,

Je vous retrouve pour l'édition de septembre du Récap'IT. Je vous propose un nouveau format plus court 😊.

Septembre aura rappelé, une fois encore, que la cybersécurité est autant une affaire de technique que de résilience collective : des aéroports européens bloqués par un ransomware à l’exercice Rempar25 mobilisant plus de 5 000 participants, en passant par une faille critique dans Entra ID et la lenteur des SOC face aux alertes identitaires. Voici les points clés à retenir.

Bonne lecture !

📅 Au programme aujourd’hui :

👉 Go !!

Avant de commencer, je vous invite à nous suivre 👉️

Des aéroports européens se sont retrouvés brusquement privés de leurs services voyageurs — enregistrement, gestion des bagages, affichage d’informations — contraints de basculer sur des procédures manuelles et de gérer vagues de retards et d’annulations. L’effet est immédiat : files d’attente, personnel débordé, passagers perdus et forte couverture médiatique — exactement le type d’impact que cherchent les auteurs de rançongiciels. Viser le trafic aérien a une résonance comparable à frapper un hôpital : l’ampleur perçue par le grand public et la pression sur les autorités et les opérateurs montent en flèche.

On peut noter que les attaquants n’ont pas besoin de toucher les systèmes « vitaux » de navigation pour infliger des dégâts stratégiques : compromettre un fournisseur mutualisé, une plateforme commune d’enregistrement ou un composant périphérique suffit pour obtenir un effet de levier disproportionné.

Résultat : une seule compromission peut déclencher un effet domino opérationnel et réputationnel, et rendre la reprise plus complexe que la simple restauration d’un poste isolé.

Source : Silicon.fr

Recevez le meilleur des actus IT du mois.

Évolution du marché, tendances IT, les cyberattaques en France ... un condensé de l'actualité

La cybersécurité ne se résume plus à des firewalls et des correctifs : elle pose désormais la question de souveraineté. Dépendre de solutions extra-européennes pour protéger ses infrastructures critiques, ses données sensibles ou ses communications stratégiques, c’est accepter un risque systémique. L’affaire récente des interceptions de données par des acteurs tiers l’a rappelé : sans contrôle de la chaîne technologique, la confiance s’effrite et la résilience devient illusoire. Dans un contexte de tensions géopolitiques accrues et de montée des cyberattaques, la souveraineté numérique n’est plus une option politique ou un slogan industriel, mais une nécessité opérationnelle pour les États comme pour les entreprises.

Source : Silicon.fr

Microsoft vient de corriger une faille critique (CVSS 10.0) dans Entra ID, ex-Azure AD. Exploitant une ancienne API Graph désormais obsolète, la vulnérabilité permettait à un attaquant de s’octroyer les privilèges de l’administrateur global… au-delà même des frontières d’un tenant. Ce scénario d’usurpation inter-locataires illustre un point clé : les composants “legacy”, souvent laissés en arrière-plan, peuvent devenir des portes d’entrée dévastatrices. Quand une brique d’infrastructure identitaire aussi centrale est en cause, l’exposition potentielle dépasse le cadre technique pour toucher directement la gouvernance et la confiance accordée au cloud.

Source : The Hacker News

Vous souhaitez recevoir notre livre blanc sur la gestion des identités et des accès ?

Le dernier rapport d’Enterprise Strategy Group met en lumière un chiffre inquiétant : il faut en moyenne 11 heures pour analyser une alerte liée à l’identité. La cause n’est pas un manque de compétences mais une fragmentation des outils et un déluge d’alertes, qui noient les SOC sous des tâches chronophages. Or, quand on sait que la compromission d’identités est au cœur de la majorité des attaques, ces délais créent un décalage dangereux entre la vitesse des assaillants et la lenteur forcée des défenseurs. Rationaliser et corréler les signaux autour de l’identité n’est plus une question d’efficacité, mais de survie opérationnelle.

Source : ITPro

Le 18 septembre 2025, plus de 5 000 participants issus de 1 000 organisations ont pris part à l’exercice national Rempar25, piloté par l’ANSSI, le Campus Cyber, le CLUSIF, le CESIN et le CCA. Répartis sur 16 sites en France et jusqu’à 8 fuseaux horaires, les acteurs publics et privés ont été confrontés à un scénario de crise cyber grandeur nature, générant plus de 6 000 stimuli. Objectif : tester la coordination, la coopération territoriale et la capacité à réagir collectivement face à une attaque majeure. Un événement d’ampleur inédite qui place la préparation et l’anticipation au cœur de la résilience nationale.

L’exercice Rempar25 a surtout permis de confronter la théorie à la pratique. Les participants ont testé leur chaîne de décision, mesuré la robustesse de leurs plans de continuité et identifié les points de friction entre acteurs publics et privés. La mise en situation grandeur nature a révélé la difficulté d’assurer une coordination fluide à grande échelle, notamment en contexte multi-acteurs et multi-fuseaux horaires. Mais elle a aussi renforcé les liens entre écosystèmes régionaux, validé la pertinence d’outils de communication de crise et permis de capitaliser sur un retour d’expérience commun. Autrement dit, Rempar25 n’a pas seulement évalué la résilience française, il a contribué à l’élever concrètement.

Source : IT Pro

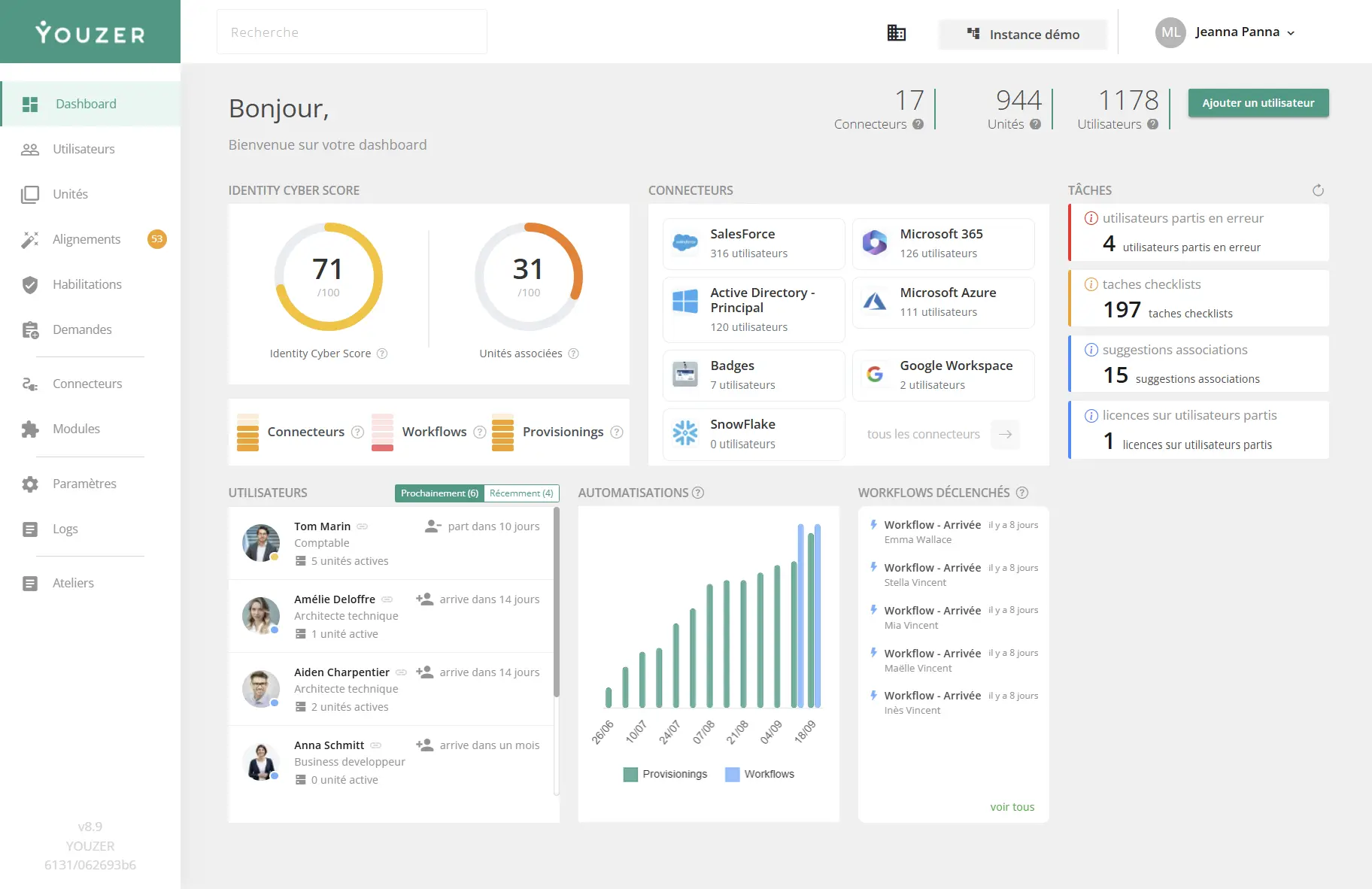

L'Identity Cyber Score (ICS) : un indicateur simple et visuel qui mesure l’état de santé de la gestion des identités au sein de votre organisation.

Aujourd’hui, deux critères clés sont suivis :

Pourquoi c’est essentiel ? Parce que l’ICS vous permet de :

L’ICS, c’est la boussole qui révèle si votre gestion des identités vous protège vraiment… ou si vous naviguez avec des trous dans la coque.

Merci de m'avoir lu jusqu'ici !

Un retour, envie de discuter d'un projet ?

Je suis là pour ça 👋.

Tous les mois je vous envoie mes découvertes, mes analyses sur l'actu IT.

Je fais beaucoup de veille et je partage tout ça !

Je suis Mélanie et je suis responsable marketing de Youzer.

À propos de moi ? J'ai une soif d'apprendre inétanchable ! Je préfère 100 fois lire un livre que voir un film. Je suis une fan d'HP 🧙🏼.

Je fais du running et du roller sport collectif (cherchez pas, c'est dangereux).