Bonjour ️🌼,

Je vous retrouve pour l'édition de juin du Récap'IT. L'an dernier je râlais parce que j'avais froid, bon là hier avec les 42° à l'ombre j'avais bien chaud 🥵.

Dans la précédente newsletter, je vous parlais d'un gros projet de refonte, et bien plusieurs pages du site Youzer ont été retravaillées ! J'attends vos retours : 🤩😊😐🫤🤢.

Bonne lecture !

📅 Au programme aujourd’hui :

👉 Go !!

Avant de commencer, je vous invite à nous suivre 👉️

16 milliards de mots de passe dans la nature : et si votre MFA n’était plus qu’un pansement sur une jambe de bois ?

C’est officiel : 2025 nous offre une nouvelle fuite de données d’une ampleur record. Cette fois-ci, 16 milliards de mots de passe ont été découverts par les chercheurs de Cybernews, répartis sur 30 bases de données distinctes, certaines contenant jusqu’à 3,5 milliards d’identifiants. Une gigantesque compilation issue principalement de malwares de type infostealer — ces agents discrets qui siphonnent tokens, cookies, et accès à la volée.

Le vrai problème n’est pas tant la quantité, mais la qualité : ces données sont récentes, structurées, et directement exploitables pour des attaques ciblées — phishing, BEC, ransomwares, ou contournement de MFA via des cookies de session encore valides. Un chercheur de Cybernews le résume sans détour : « Ce n’est pas juste une fuite. C’est un plan d’exploitation à grande échelle ».

Dans ce contexte, les entreprises doivent revoir leur copie. Voici trois enseignements urgents :

L’ère des identifiants statiques touche à sa fin. Ce que cette fuite massive nous montre, c’est que nous n’avons plus affaire à des fuites ponctuelles, mais à une industrialisation de la compromission. À ce stade, continuer à compter sur les seuls mots de passe et le MFA, c’est équiper ses gardes d’arbalètes face à une armée de drones.

Source : Cybernews

Recevez le meilleur des actus IT du mois.

Évolution du marché, tendances IT, les cyberattaques en France ... un condensé de l'actualité

Microsoft a décidé de sortir les gants après l’incident CrowdStrike de mars dernier, qui avait paralysé des milliers de machines à travers le monde. En ligne de mire : l’accès au noyau Windows, longtemps toléré pour les éditeurs d’antivirus, mais désormais considéré comme un vecteur de risque. À partir de juillet, une version expérimentale de la Windows Endpoint Security Platform sera testée auprès des membres du programme Microsoft Virus Initiative. Objectif : permettre aux éditeurs de développer des solutions qui tournent totalement en dehors du kernel.

Ce changement de paradigme n’est pas nouveau. Déjà avec Windows Vista, Microsoft avait tenté de verrouiller l’accès au noyau via la technologie PatchGuard… avant de reculer sous la pression des Symantec et consorts. Mais cette fois, le contexte a changé : Microsoft assume une stratégie claire, adossée à son Windows Resiliency Initiative, annoncée en novembre 2024.

Cette initiative repose sur quatre piliers :

Une autre brique intéressante de cette stratégie : Quick Machine Recovery, une technologie en cours de test qui permettrait une restauration automatique depuis Windows Update en cas d’échec de démarrage.

En toile de fond, c’est un changement profond pour les solutions de sécurité : elles devront fonctionner dans l’userspace, et ne plus compter sur l’intégration au plus proche du cœur du système. CrowdStrike redoute déjà une perte d’efficacité de son EDR Falcon face à des attaquants avec privilèges élevés. Mais pour Microsoft, c’est le prix à payer pour rendre Windows plus robuste — et surtout éviter de revivre un CrowdStrike bis.

Source : Silicon

Disney et NBC Universal viennent de dégainer l’arme lourde : une plainte conjointe contre Midjourney pour violation massive de copyright. Au cœur du dossier, des images générées par IA jugées beaucoup trop ressemblantes à des licences protégées comme Star Wars ou les Minions. Un précédent juridique est en train de naître – et il pourrait avoir des conséquences majeures pour tous les modèles génératifs basés sur des données non sourcées.

Midjourney, fort de ses 300 millions de dollars de revenus en deux ans selon l’assignation déposée à Los Angeles, est accusé d’avoir ignoré plusieurs mises en garde antérieures. Les studios réclament désormais non seulement la restitution du chiffre d'affaires généré, mais également 150 000 dollars de dommages-intérêts par œuvre copiée. Si la justice leur donne raison, la jurisprudence pourrait faire l’effet d’un séisme pour les LLM et outils d’IA générative non seulement dans l’image, mais aussi dans le texte ou le son.

Jusqu’ici, Midjourney affirmait que seuls les utilisateurs étaient responsables du contenu généré. Mais avec une IA nourrie par des milliards d’images sans accord explicite des ayants droit, l’argument paraît difficile à tenir. Si la justice tranche en faveur des plaignants, c’est tout l’écosystème de l’IA générative qui pourrait devoir revoir ses bases.

Si on doit faire un parallèle avec nos métiers, ce type d’affaire rappelle que l’adoption d’outils d’IA dans les systèmes d’information ne peut pas se faire les yeux fermés. Il faudra s’assurer que les outils utilisés respectent bien les droits d’auteur, notamment en ce qui concerne les données sur lesquelles ils ont été entraînés. La conformité ne sera plus un sujet secondaire, mais un prérequis.

Source : Siècle Digital

Souvent perçu comme une contrainte réglementaire, le RGPD révèle aujourd’hui une facette bien plus stratégique : celle d’un bouclier économique. Selon une étude de la CNIL, le règlement aurait permis d’éviter entre 90 et 219 millions d’euros de pertes liées aux usurpations d’identité rien qu’en France. Ces économies profitent directement aux entreprises dans 82 % des cas. Et si l’estimation reste théorique, elle s’appuie sur des chiffres concrets : 200 000 personnes victimes d’usurpation d’identité chaque année selon le Ministère de l’Intérieur. Mieux encore, le RGPD a eu un effet d’entraînement : entre 2015 et 2019, la part des entreprises actualisant leurs protocoles de sécurité est passée de 14,2 % à 18,3 %. Certes, cette dynamique s’est essoufflée depuis (12,1 % en 2022), mais face à l’explosion des menaces alimentées par l’IA, l’investissement dans la conformité et la cybersécurité pourrait bien redevenir une priorité… stratégique et financière.

Source : CNIL

Vous souhaitez recevoir notre livre blanc sur la gestion des identités et des accès ?

Disneyland Paris : des données sensibles avaient été piratées et une demande de rançon a été formulées puis les données ont été publiées quelques jours après. Ce qui est en cause : plans, vidéos, photos, messages privés ...

Université Sorbonne : pour la 3ème fois en 1 an, l'université publie sur son site un communiqué de presse pour dire qu'elle a subi une cyberattaque. Il y a une compromission des adresses mai, données bancaires, n° de sécu, etc.

Education nationale, Impôt, Ministère de l'intérieur... : un infostealer a été utilisé pour collecter 190 000 identifiants + mdp et les fichiers ont été diffusés.

Center Parc : Le système de réservation téléphonique a été ciblé, exposant les données personnelles d’environ 20 000 clients.

Cour Pénale Internationale (CPI) : La CPI a détecté une cyberattaque sophistiquée et ciblée, la deuxième en deux ans. L'incident a été rapidement maîtrisé, mais une analyse d'impact est en cours.

Cloudflare : a enregistré la plus puissante attaque DDoS de l’histoire. Menée depuis plus de 120 000 adresses IP réparties dans 161 pays, la cyberattaque a submergé les serveurs ciblés avec 37,4 téraoctets de données en moins d’une minute.

Hawaiian Airlines : la compagnie aérienne a confirmé un incident de cybersécurité n'affectant pas ses vols et les réservations.

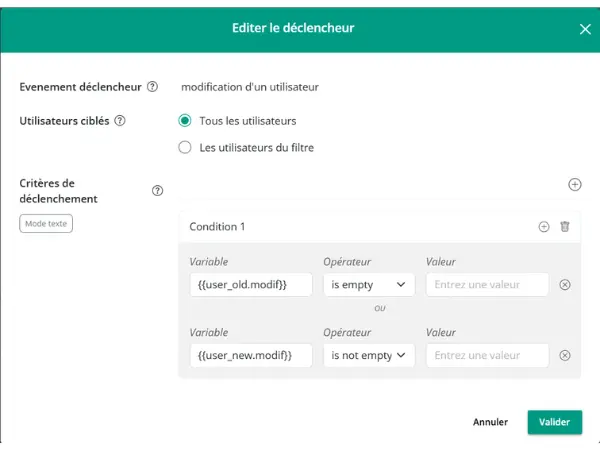

Chez Youzer, vous pouvez désormais déclencher un workflow sur simple modification d’un champ utilisateur ciblé. Plus besoin de surveiller tout l’annuaire RH, on parle ici d’alertes chirurgicales.

Un contrat renouvelé à la dernière minute ? Une date de départ repoussée ? Un nom de famille mis à jour suite à un mariage ?

À la moindre modification pertinente (contrat, date, e-mail, etc.), un scénario peut se déclencher automatiquement.

Le cas d’usage concret : un utilisateur est déclaré sortant, ses accès sont suspendus, mais l’info RH tombe la veille du départ — il reste finalement. La date est modifiée, et hop, le workflow s’active pour réactiver toutes les unités concernées.

Autre cas d'usage : on attribue de nouveaux accès et droits à un utilisateur suite à un changement de poste temporaire ou définitif — Youzer permet de recalculer automatiquement les droits pour vérifier les alignements en temps réel.

Merci de m'avoir lu jusqu'ici !

Un retour, envie de discuter d'un projet ?

Je suis là pour ça 👋.

Tous les mois je vous envoie mes découvertes, mes analyses sur l'actu IT.

Je fais beaucoup de veille et je partage tout ça !

Je suis Mélanie et je suis responsable marketing de Youzer.

À propos de moi ? J'ai une soif d'apprendre inétanchable ! Je préfère 100 fois lire un livre que voir un film. Je suis une fan d'HP 🧙🏼.

Je fais du running et du roller sport collectif (cherchez pas, c'est dangereux).