Bonjour ️🌼,

Je vous retrouve pour l'édition d'avril et mai du Récap'IT. Oui, je suis en retard 🙈, je suis sur un gros travail de refonte du site Youzer et j'ai moins de temps à allouer aux autres projets. Cette newsletter est donc exceptionnellement longue.

Bonne lecture !

📅 Au programme aujourd’hui :

👉 Go !!

Avant de commencer, je vous invite à nous suivre 👉️

5 629 violations de données en 2024, +20 % en un an. Et déjà 2 500 incidents signalés rien que sur le premier trimestre 2025. Voilà le bilan glaçant que dresse la CNIL dans son rapport annuel. Après des mois à encaisser sans broncher les cyberattaques touchant des millions de Français, l'autorité prend enfin les devants : la double authentification (2FA) ne sera plus un simple "bon conseil", elle devient une obligation légale pour les bases contenant plus de 2 millions de personnes.

En ligne de mire : les opérateurs télécoms, les plateformes d’e-commerce, les services publics et tout organisme collectant des masses de données. Autrement dit : tout le monde ou presque.

80 % des violations massives auraient pu être évitées avec un simple code à usage unique. La majorité des fuites trouvent leur origine dans un phishing classique : un mot de passe volé, un accès sans protection, et des millions de données s’envolent. Dans les secteurs critiques comme la finance ou la santé, la double authentification est déjà la norme. Mais ailleurs, faute d’obligation claire, beaucoup ont préféré s’en passer. Résultat : des brèches béantes, et une CNIL qui décide enfin de serrer la vis.

Dès maintenant, les accès distants aux grandes bases devront être protégés par une double authentification : code, clé physique, appli dédiée ou biométrie. Salariés, prestataires, tout le monde est concerné. 2025 servira de période d’adaptation. En 2026, place aux contrôles. Et ceux qui traînent les pieds risquent gros.

Ce que les RSSI demandaient depuis des années devient enfin une obligation : la 2FA passe du statut de bonne pratique à celui de norme minimale. La CNIL veut aller plus loin, en musclant la détection des exfiltrations et la formation des équipes. Reste à voir si les entreprises anticiperont… ou attendront de prendre le mur.

Sources : LeMondeInformatique

Le 29 septembre 2022, tout s’arrête chez Jules. Sites web coupés, entrepôt paralysé, 500 magasins isolés du système d’information… Le groupe est victime d’une cyberattaque massive, déclenchée par un partenaire compromis. Ce n’est pas juste un incident de production : c’est l’ensemble de l’écosystème numérique du groupe qui s’effondre.

Florent Plonquet, DOSI du groupe, avait pourtant tiré la sonnette d’alarme. Dès son arrivée trois ans plus tôt, il réalise un audit complet du SI : vétusté, données de mauvaise qualité, sécurité insuffisante et une culture d’entreprise aveugle au risque cyber. Il présente alors un plan de transformation sur 3 ans, jugé trop ambitieux… jusqu’à ce que la réalité frappe de plein fouet. Une semaine après la présentation, c’est le blackout.

Le coût de cette cyberattaque ? Plusieurs millions d’euros pour la remédiation, des dizaines de millions de pertes d’exploitation dues à l’arrêt de la logistique pendant un mois et demi, sans compter la perte de parts de marché durable. « J’ai obtenu un peu de budget, mais après la cyberattaque, c’est devenu beaucoup », résume lucidement Plonquet.

Cette expérience met en lumière le casse-tête que représente le calcul du ROI en cybersécurité. Car comment convaincre d’investir dans une menace invisible ? Franck Chemin, CISO au Crédit Agricole Alpes Provence, l’explique crûment : « le challenge est d’estimer les pertes que l’on va éviter alors que tout va bien ». Et de rappeler que personne ne demande de ROI pour installer des extincteurs – pourquoi alors pour une protection cyber ?

Nadège Reynaud, directrice cybersécurité chez STET, prône un changement de posture : sortir de son bureau, identifier les actifs clés qui portent la valeur de l’entreprise, et construire un discours orienté business. C’est moins un sujet de chiffres que de perception du risque réel. Plus l’entreprise est mature dans sa gestion du risque, plus cette approche est efficace – et crédible.

Mais le nerf de la guerre reste humain. Il faut savoir « pitcher » un projet cyber en deux minutes chrono, capter l’attention d’un dirigeant accaparé, et démontrer que la cybersécurité n’est pas un centre de coûts, mais un levier de résilience. Oublier les tableaux Excel, oublier même les slides : la confiance se construit dans l’échange direct. Et parfois, dans l’urgence d’une crise évitable.

Moralité ? Si vous n’avez pas encore été attaqué, tant mieux. Mais ne comptez pas sur un ransomware pour débloquer vos budgets. Le bon moment pour parler sécurité, c’était hier. Le deuxième meilleur moment, c’est maintenant.

Source : LeMagIT

Je vous épargne les 100 pages du dernier rapport d’activité de l’ANSSI, mais pas ce qu’il faut en retenir. Car si 2024 a été une année olympique pour le sport, elle l’a aussi été pour la cybersécurité française. L’Agence a orchestré, en coulisses, une mobilisation d’ampleur inédite pour sécuriser les JO de Paris, démontrant une chose : quand l’écosystème cyber se prépare sérieusement, ça fonctionne. Aucun incident majeur à signaler, malgré 548 événements de cybersécurité recensés. Leçon n°1 : la résilience, ça se construit avant la crise, pas pendant.

Mais les JO ne doivent pas cacher la forêt. En parallèle, l’ANSSI a géré plus de 1 300 incidents, un record, avec une hausse de +18 % par rapport à 2023. Le CERT-FR a identifié 39 intrusions avérées et accompagné de nombreuses victimes de rançongiciels. Le tout sur fond de menaces persistantes liées à des acteurs étatiques (APT28, APT31, Lazarus…) et à des cybercriminels qui continuent de cibler administrations, OIV et collectivités, avec un intérêt grandissant pour les PME sous-traitantes.

Côté réglementation, 2024 a été l’année de bascule vers le nouveau paysage cyber européen. NIS2, Cyber Resilience Act, révision d’eIDAS, mise en œuvre de la LPM 2024–2030… tout s’accélère. L’ANSSI s’organise en conséquence, en créant une mission dédiée aux contrôles et en outillant les entités à travers de nouveaux portails comme monespacenis2.cyber.gouv.fr. Si vous ne savez toujours pas si vous êtes concerné, c’est le moment de vérifier.

Sur le front technologique, l’ANSSI avance ses pions sur plusieurs terrains critiques : IA générative (avec un guide remarqué en avril), cryptographie post-quantique (avec des travaux européens pilotés en partie par la France), hébergement cloud sensible (avec des recommandations claires pour orienter vers SecNumCloud). On notera aussi la montée en puissance des CSIRT territoriaux, qui ont traité 700 événements cyber en 2024. Le maillage local devient stratégique.

Ce rapport 2024 confirme une chose : on est sorti de la phase d’évangélisation. La cybersécurité n’est plus un sujet “à côté”, mais bien un pilier de continuité d’activité, de souveraineté et de compétitivité. Pour les DSI, RSSI et décideurs IT, cela implique de monter en maturité sur trois axes : anticipation réglementaire, durcissement technique, coordination opérationnelle. L’État donne le tempo. À nous de suivre la cadence.

Source : ANSSI

Recevez le meilleur des actus IT du mois.

Évolution du marché, tendances IT, les cyberattaques en France ... un condensé de l'actualité

L’alerte est discrète mais gravissime : le programme CVE (Common Vulnerabilities and Exposures), pilier central de l’écosystème de cybersécurité mondial, est provisoirement sauvé jusqu’en septembre 2025. Au-delà ? Flou total. Ce qui menace de s’effondrer n’est rien de moins que la fondation sur laquelle repose la gestion globale des vulnérabilités. Et l’Europe, bien que dépendante, est aujourd’hui simple spectatrice.

Le CVE, c’est le langage commun des vulnérabilités. Créé en 1999 par le MITRE et financé par l’État américain via la CISA, il attribue un identifiant unique à chaque faille documentée. Grâce à lui, les outils de détection, les bulletins de sécurité, les scanners de vulnérabilités, les CSIRT et les éditeurs parlent la même langue. Un socle d'interopérabilité sans lequel le chaos s’installe. Aujourd’hui, plus de 2 000 nouvelles failles y sont enregistrées chaque mois.

Le hic, c’est que le financement public américain s’arrête. Et malgré une rallonge budgétaire jusqu’à l’automne 2025, aucune solution durable n’est encore sur la table. MITRE n’exclut pas une réduction d’activité voire un arrêt partiel du service.

Et l’Europe dans tout ça ? Spectatrice, oui, mais pas muette. L’ENISA (European Union Agency for Cybersecurity) a tiré la sonnette d’alarme dans un communiqué dès mars 2024. Elle alerte sur la dépendance structurelle de l’UE à une infrastructure critique non européenne, pilotée et financée par un seul pays. Une fragilité géopolitique de plus en plus difficile à ignorer dans le contexte actuel.

Car dans les faits, les CERT européens, les fournisseurs de cybersécurité, les entreprises, tous s’appuient sur le CVE. Et personne, pas même Bruxelles, n’a proposé d’alternative crédible ou de plan B. Le lancement d’un registre européen ? Trop long, trop coûteux, trop risqué à court terme. Soutien financier ? Rien de concret pour le moment.

Ce déséquilibre met l’Europe dans une posture de forte vulnérabilité stratégique. Dépendre des États-Unis pour le référentiel de toutes les failles logicielles connues, sans levier de gouvernance ni contrôle budgétaire, c’est accepter de subir les choix politiques d’un tiers. Et cette dépendance ne colle plus avec les ambitions affichées d’autonomie numérique.

Concrètement, sans CVE :

Les fournisseurs de sécurité perdront leur référentiel commun.

Les vulnérabilités risquent d’être identifiées et nommées de manière incohérente, ce qui bloquera les corrélations.

Les RSSI perdront en efficacité dans la priorisation et la remédiation.

Les États, enfin, verront leur souveraineté cyber affaiblie.

Ce n’est pas un simple projet open source en danger : c’est une infrastructure critique mondiale, invisible mais indispensable.

Cet article a été écrit en avril, l'Europe n'a pas tardé à répondre, voir l'article suivant !

Source : Le Monde Informatique

Le timing est tout sauf anodin. Le 13 mai dernier, l’Europe a franchi un cap stratégique avec le lancement officiel de la European Vulnerability Database (EUVD) par l’ENISA. Cette nouvelle base publique et interopérable n’est pas un simple clone des CVE : elle vise à répondre aux besoins spécifiques du marché numérique européen, en renforçant sa souveraineté en matière de cybersécurité.

L’EUVD centralise les vulnérabilités affectant les produits et services numériques utilisés en Europe, conformément aux exigences de la directive NIS 2. Contrairement aux CVE, très ancrées dans l’écosystème américain, l’EUVD marque une volonté claire d’autonomie. Pensée pour le marché européen, elle centralise des données issues de multiples sources (CERT, éditeurs, open source) et les enrichit avec des infos concrètes : mesures de remédiation, statut d’exploitation, détails techniques sur les produits concernés.

C’est un signal clair : Bruxelles veut reprendre la main sur les identifiants de vulnérabilités et ne plus dépendre exclusivement de Washington.

Dans le viseur également, le Cyber Resilience Act (CRA) qui obligera, dès septembre 2026, les fabricants à notifier les vulnérabilités activement exploitées via une autre plateforme : la Single Reporting Platform (SRP). L’EUVD, elle, restera sur un rôle informatif, mais sa complémentarité avec la SRP laisse entrevoir un futur écosystème européen complet de gestion des vulnérabilités.

Reste à voir si l’EUVD saura convaincre les éditeurs, les CERT et les intégrateurs de jouer le jeu de la transparence et de l’interopérabilité. L’ENISA prévoit une phase d’amélioration continue en 2025, alimentée par les retours des utilisateurs. On l’espère : sans un soutien actif des acteurs du marché, même une base souveraine ne vaudra que par les données qu’on y injecte.

À ce stade, ce que l’Europe propose est ambitieux, structuré, et potentiellement révolutionnaire pour ceux qui gèrent quotidiennement des vulnérabilités sur des environnements multi-fournisseurs. Si vous êtes RSSI, admin système ou DSI, il va falloir suivre de près les flux EUVD et commencer à intégrer ces données dans vos processus de gestion du risque. Car demain, la criticité d’un patch ne viendra peut-être plus d’un identifiant CVE, mais d’un tag EUVD.

Source : L'Usine Digitale

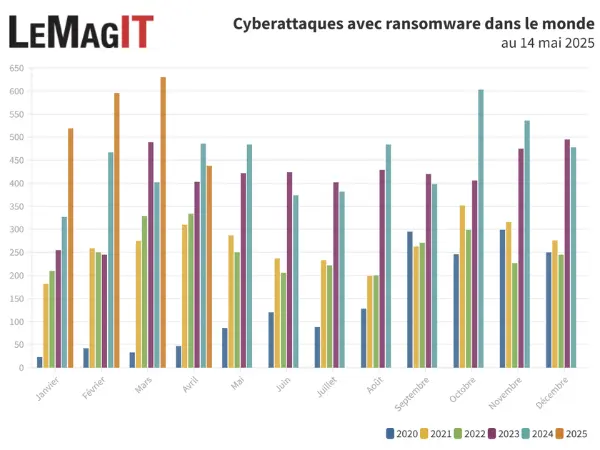

En apparence, avril 2025 aurait marqué une pause dans l’escalade des cyberattaques, avec 438 cas recensés au niveau mondial contre 630 en mars. Mais attention à l’angle mort de fin des mois en général : de nombreuses revendications arrivent avec plusieurs semaines de retard, ce qui fausse temporairement les bilans. Mars comptait initialement 480 incidents avant d’être corrigé à 630.

Le graphique ci-dessus en témoigne : sur les quatre dernières années, la tendance est claire. 2025, même avec des chiffres partiels, s’aligne déjà sur les niveaux records de 2024. Et la dynamique de fond est haussière. La France ne fait pas exception. Cybermalveillance.gouv.fr a enregistré en avril plus de 130 demandes d’assistance liées à des ransomwares (hors particuliers), un volume élevé même en retrait par rapport à janvier.

La menace évolue, se diversifie, et se déplace. De nouveaux groupes comme Crypto24 ou Silent testent d’autres formes d’extorsion, pendant qu’Akira multiplie les attaques. RansomHub disparaît ? D’autres prennent la relève. Les chiffres d’avril donnent l’illusion d’une pause, mais les courbes racontent une autre histoire : celle d’une menace toujours plus présente, et en pleine mutation.

Source : LeMagIT

Vous souhaitez recevoir notre livre blanc sur la gestion des identités et des accès ?

Hertz : a été victime d'une cyberattaque liée à des failles de sécurité. On a encore la complète : nom, prénom, coordonnées bancaires, adresse, permis de conduire...

Marks & Spencer : a été victime d'une cyberattaque qui a perturbé ses services de click and collect.

Harvest : la société de logiciels financiers a subi une cyberattaque fin février qui vient d'être revendiquée et les hackers publient des informations sensibles concernant + de 5000 entreprises.

Oracle : reconnait à demi-mot des fuites de données suite à une exfiltration de données liée à une brèche.

Le département des Hauts-de-Seine : a subi une cyberattaque massive, les systèmes d'information et de communication ont été coupés par mesure de précaution.

Adidas : a été victime d'une fuite de données par l'intermédiaire d'un prestataire.

Dior : annonce avoir été victime d'une cyberattaque comme d'hab nom, prénom... tout ça tout ça sauf coordonnées bancaires.

Coinbase : a subi une fuite de données d'1% de ses clients et a refusé de payer la rançon.

Lockbit : MDR oui, le groupe de ransomware a été piraté et un lien pointait de son site vers une base de données sensibles de Lockbit.

Centre hospitalier de Pézenas : a été victime d'une cyberattaque mais l'équipe informatique très aguerrie a rapidement stoppée son déploiement. Aucun fichier touché.

Groupe INDIGO : l'entreprise de services de stationnement, de mobilité et de ville a été victime d'une cyberattaque.

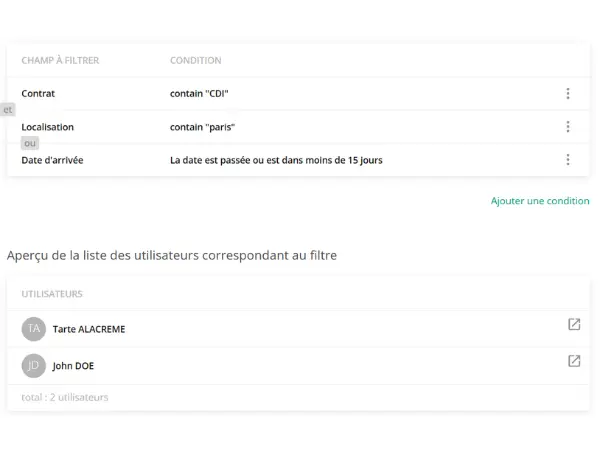

Ce sont des leviers puissants pour gérer vos comptes et vos utilisateurs. Dans Youzer, les filtres personnalisés ne servent pas qu’à faire le tri dans des tableaux : ils sont au cœur de la mécanique IAM.

D’abord, ils permettent un ciblage chirurgical. En quelques clics, on peut isoler des utilisateurs rattachés à une application précise, repérer tous les comptes non utilisés depuis 60 jours, ou encore lister les comptes partagés affectés à des services sensibles. Ce niveau de finesse est indispensable pour auditer, remédier ou simplement avoir une vision claire.

Mais là où les filtres prennent une autre dimension, c’est dans leur capacité à détecter les anomalies. Par exemple :

Et ce n’est pas tout. Dans Youzer, les filtres peuvent aussi servir de déclencheurs d’actions. C’est là qu’ils deviennent des éléments actifs de vos workflows. Les filtres deviennent des déclencheurs, à chaque fois qu'un utilisateur rempli les conditions d'un filtre, le workflow se déclenche pour cet utilisateur.

En résumé les filtres ont plusieurs rôles :

Par exemple ⬇️, ce filtre peut être utilisé pour obtenir une liste précise d'utilisateur ou pour déclencher un workflow dès qu'un utilisateur entre dans les critères du filtre.

Merci de m'avoir lu jusqu'ici !

Un retour, envie de discuter d'un projet ?

Je suis là pour ça 👋.

Tous les mois je vous envoie mes découvertes, mes analyses sur l'actu IT.

Je fais beaucoup de veille et je partage tout ça !

Je suis Mélanie et je suis responsable marketing de Youzer.

À propos de moi ? J'ai une soif d'apprendre inétanchable ! Je préfère 100 fois lire un livre que voir un film. Je suis une fan d'HP 🧙🏼.

Je fais du running et du roller sport collectif (cherchez pas, c'est dangereux).