Bonjour ️⛷️😊,

Je vous retrouve pour l'édition de mars du Récap'IT.

Mars aura été un mois chargé côté cyber. Les attaques étatiques changent de nature, la supply chain devient un terrain de chasse, NIS2 passe à la vitesse supérieure et les identités restent au cœur de toutes les menaces. Voici ce qu'il fallait retenir.

Bonne lecture !

📅📅 Au programme aujourd’hui :

NIS 2 : enfin plus d'infos

👉Go !!

Avant de commencer, je vous invite à nous suivre 👉

NIS2, c'est fini de théoriser. Depuis le 17 mars 2026, l'ANSSI met à disposition le Référentiel Cyber France — le ReCyF — qui liste les mesures recommandées pour atteindre les objectifs de sécurité fixés par NIS2. Ce document de travail, publié par Vincent Strubel lui-même, est le catalogue quasi définitif des mesures organisationnelles et techniques que les entités essentielles et importantes vont devoir mettre en place. Non obligatoire dans l'immédiat, il permet néanmoins à ceux qui l'appliquent de s'en prévaloir en cas de contrôle de l'ANSSI.

Ce qui frappe à la lecture, c'est que la gouvernance des identités et des accès est au cœur des exigences. Le rapport HID 2026 State of Security and Identity, basé sur les retours de plus de 1 500 professionnels IT, le confirme de son côté : 73 % des répondants placent désormais la gestion des identités en tête de leurs priorités stratégiques, avec une convergence entre accès physiques et logiques qui devient la norme. Les freins restent les mêmes — contraintes budgétaires pour 51 %, complexité d'intégration pour 37 % — mais les architectures fragmentées sont de plus en plus difficiles à justifier face aux exigences réglementaires.

Pour les DSI concernés par NIS2, le message est clair : le ReCyF n'est pas un document de plus à archiver. C'est le référentiel sur lequel calquer dès maintenant votre feuille de route.

Recevez le meilleur des actus IT du mois.

Évolution du marché, tendances IT, les cyberattaques en France ... un condensé de l'actualité

Une PME sur quatre a subi une violation de données au cours des douze derniers mois, malgré des budgets qui peuvent dépasser 250 000 euros annuels. C'est le paradoxe qu'expose l'édition 2026 du Rapport Proton sur la cybersécurité des PME, menée auprès de 3 000 décideurs dans six pays. En France, le budget moyen consacré à la cybersécurité atteint 27 000 euros par an, et pourtant 222 250 entreprises françaises auraient été victimes d'une cyberattaque l'an dernier selon les projections de l'étude.

Le problème n'est ni la sensibilisation ni les outils. 73 % des PME françaises ont réalisé une évaluation formelle des risques dans l'année, et plus de la moitié examinent leur posture de sécurité chaque mois ou chaque trimestre. 92 % disposent déjà de dispositifs de protection. Ce qui fait défaut, c'est l'exécution : mettre en oeuvre la sécurité avec de vraies compétences humaines demande bien plus qu'un déploiement d'outils. Les conséquences sont concrètes : 39 % des entreprises attaquées ont perdu des données, 31 % ont subi un arrêt d'activité, 23 % un vol de fonds — et les pertes financières oscillent entre 4 250 et 84 000 euros, soit souvent l'équivalent d'une année entière de budget sécurité.

La question n'est donc plus "investit-on assez ?" mais "investit-on au bon endroit ?".

Sans les experts pour opérer, interpréter les alertes et réagir au bon moment, le budget reste une ligne comptable, pas un bouclier.

Source : ITmanager, Cyber-securite

Les attaquants exploitent désormais des identifiants valides pour pénétrer les systèmes, rendant les défenses traditionnelles moins efficaces. Une fois l'accès obtenu, la progression est extrêmement rapide : au cours des douze derniers mois, le temps moyen de propagation latérale s'établit à 29 minutes, avec un minimum observé de 27 secondes, selon CrowdStrike. C'est l'un des constats marquants du Gartner IAM Summit 2026, qui s'est tenu à Londres les 9 et 10 mars. Le message global est sans ambiguïté : l'identité est devenue le premier périmètre à défendre.

Les éditeurs présents ont tous convergé vers les mêmes priorités : visibilité étendue sur les accès, gouvernance des identités non humaines — agents IA, comptes de service, API — et abandon progressif du MFA classique au profit de mécanismes résistants au phishing. Les organisations ne connaissent en moyenne qu'environ la moitié des appareils accédant à leurs applications, rappelait 1Password. Ce que l'on ne voit pas, on ne peut pas le protéger.

Sur la question du choix des outils, Gartner a tenu à recadrer l'usage de son propre Magic Quadrant. Le meilleur fournisseur est avant tout celui qui correspond aux besoins et aux cas d'usage de chaque organisation, a insisté Brian Guthrie, analyste et directeur de recherche chez Gartner. Seuls 60 % des fournisseurs du quadrant proposent un niveau de disponibilité de 99,99 %, et les capacités d'orchestration restent inégalement déployées. Autrement dit : être leader dans un Magic Quadrant ne signifie pas être le bon choix pour votre contexte.

Source : ICT journal, ICT journal (2)

Les grandes compromissions de supply chain ont quasiment quadruplé depuis 2020, selon l'X-Force Threat Intelligence Index 2026 d'IBM. La mécanique est connue : les attaquants n'attaquent plus frontalement. Ils ciblent les systèmes interconnectés et les intégrations de confiance - fournisseurs, dépendances open source, workflows CI/CD et interfaces cloud - pour se glisser dans les environnements de production avec des accès légitimes. Le SaaS n'est pas le problème. Les accès non gouvernés le sont.

En 2026, la supply chain devient une métrique opérationnelle continue. Les questionnaires annuels et audits déclaratifs laissent place à des exigences de preuve : surveillance des dépendances, indicateurs partagés, traçabilité des accès. Chaque fournisseur, chaque API, chaque intégration constitue une extension du périmètre de risque. La question n'est pas de savoir si vos tiers utilisent du SaaS — c'est acquis. La question, c'est : savez-vous précisément qui accède à quoi, avec quels droits, et depuis quand ?

Source : IBM, Solutions Numériques

Vous souhaitez recevoir notre livre blanc sur la gestion des identités et des accès ?

Les cyberattaques liées aux tensions géopolitiques changent de nature. Elles ne cherchent plus à extorquer — elles cherchent à détruire. L'attaque du groupe iranien Handala contre Stryker en mars 2026 l'illustre brutalement : des dizaines de milliers de postes effacés, des opérations paralysées dans 79 pays, sans aucune demande de rançon. L'ANSSI le confirme dans son Panorama de la cybermenace 2025 : la France reste sous pression constante d'acteurs étatiques — russes et chinois en tête — positionnés sur les infrastructures critiques à des fins d'espionnage et de prépositionnement offensif.

Ce que ces attaques ont en commun, c'est leur mode opératoire. Elles ne reposent pas sur des malwares sophistiqués mais sur des identifiants volés et des outils d'administration légitimes — RDP, PowerShell, WMI — pour se déplacer librement dans les réseaux une fois l'accès obtenu. Pas de malware exotique. Juste un réseau trop plat.

Pour les DSI, la conclusion est directe : le périmètre ne suffit plus. Limiter les droits d'accès aux systèmes réellement gérés, segmenter les comptes privilégiés, détecter les mouvements est-ouest anormaux — c'est là que se joue la résilience face à ces attaques.

Source : bleepingcomputer, linformaticien

Le programme CVE, référentiel mondial des vulnérabilités a frôlé l'arrêt brutal en 2025 faute de financement, est désormais pérennisé. La CISA et Mitre ont renégocié un accord structurel : le CVE passe d'un poste discrétionnaire à une ligne budgétaire protégée. La crise est résolue — mais elle aura au moins eu le mérite de poser la question que l'Europe esquivait : peut-on laisser une infrastructure critique mondiale de cybersécurité dépendre d'un seul contrat américain ? L'ENISA a lancé son propre référentiel de vulnérabilités en mai 2025. Un début de réponse.

Source : LeMondeInformatique

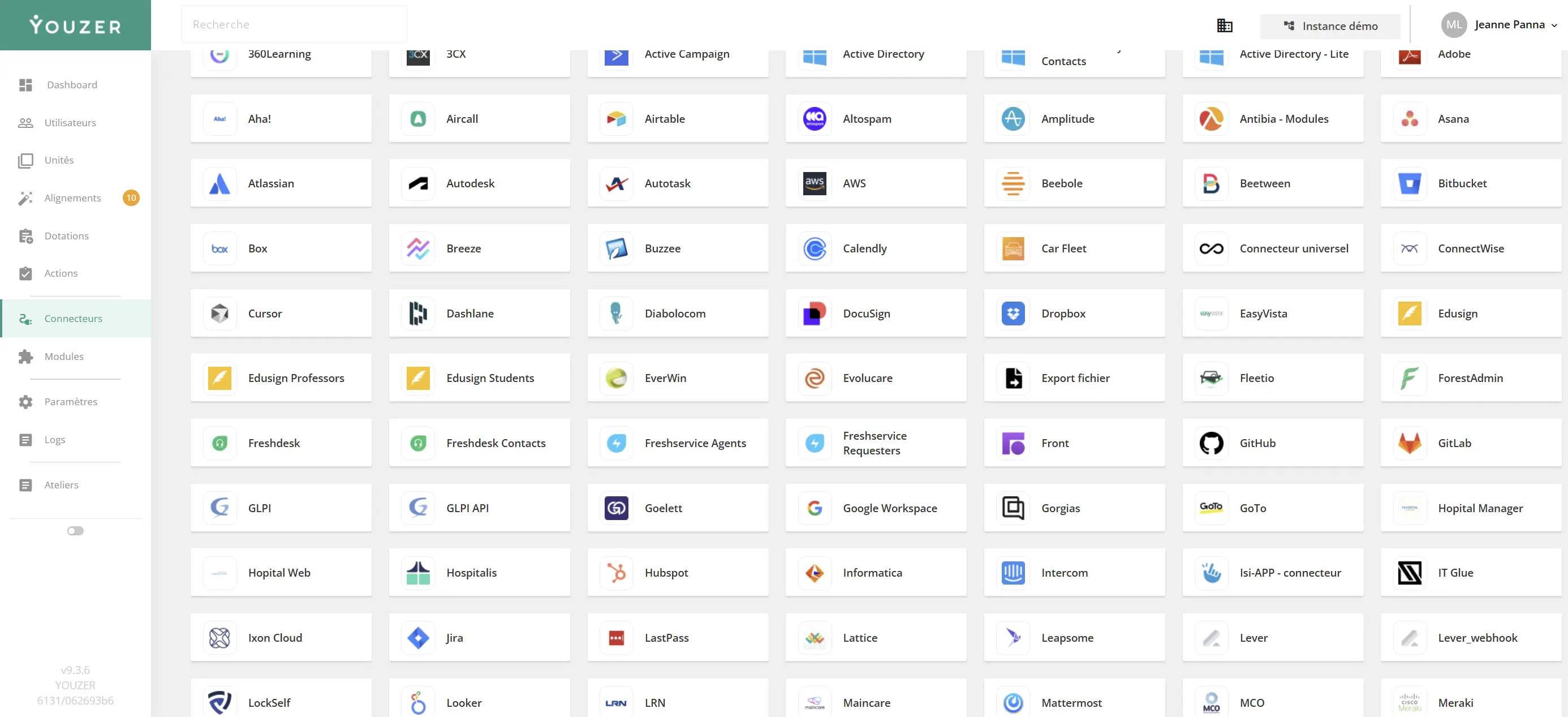

Les connecteurs sont le point d'entrée de Youzer : ils permettent de synchroniser automatiquement les comptes utilisateurs de vos différents outils avec votre référentiel d'identités. Concrètement, Youzer se connecte à vos applications pour savoir qui a accès à quoi — et déclencher les actions qui s'imposent : création, modification, suspension ou suppression de comptes.

Le catalogue couvre aujourd'hui les grandes catégories d'outils du SI :

Le catalogue s'enrichit en continu au fil des demandes clients. Et pour les outils qui n'y figurent pas encore, le connecteur universel prend le relais : basé sur des échanges de fichiers CSV ou des appels API, il permet de connecter n'importe quelle application non couverte nativement — sans attendre qu'un connecteur dédié soit développé.

Merci de m'avoir lu jusqu'ici !

Un retour, envie de discuter d'un projet ?

Je suis là pour ça 👋.

On vous a transféré la newsletter et vous la trouvez top ?? Inscrivez-vous ici 👇

Partagez cette newsletter, c'est ce qui la fait vivre !

Tous les mois je vous envoie mes découvertes, mes analyses sur l'actu IT.

Je fais beaucoup de veille et je partage tout ça !

Je suis Mélanie et je suis responsable marketing de Youzer.

À propos de moi ? J'ai une soif d'apprendre inétanchable ! Je préfère 100 fois lire un livre que voir un film. Je suis une fan d'HP 🧙🏼.

Je fais du running et du roller sport collectif (cherchez pas, c'est dangereux).